Gestión de paquetes

La administración de paquetes es un sistema mediante el cual el software puede ser instalado, actualizado, consultado o eliminado de un sistema de archivos. En Linux, hay muchos sistemas de gestión de paquetes de software diferentes, pero los dos más populares son los de Debian y Red Hat.

Gestión de paquetes de Debian

La distribución de Debian y sus derivados como Ubuntu y Mint, utilizan el sistema de administración de paquetes de Debian. La gestión de paquetes son los paquetes de software que se distribuyen como archivos que terminan en ".deb".

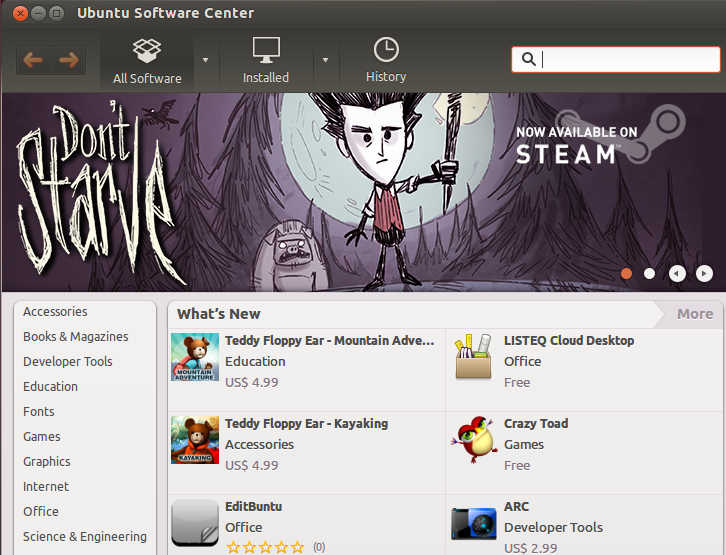

La herramienta de nivel más bajo para administrar estos archivos es el comando dpkg. Este comando puede ser complicado para los usuarios principiantes de Linux, por lo que la Herramienta de Paquete Avanzada, apt-get, un programa front-end para la herramienta dpkg, hace que la administración de paquetes sea aún más fácil. Hay otras herramientas de línea de comandos que sirven como front-ends de dpkg, como aptitude, así como interfaces frontales GUI como synaptic y software-center.

Debian - Agregar paquetes

Los repositorios de Debian contienen más de 65.000 diferentes paquetes de software. Para obtener una lista actualizada de estos repositorios de Internet, puede ejecutar el comando sudo apt-get update.

Para buscar palabras clave dentro de estos paquetes, puede usar el comando sudo apt-cache search keyword.

Una vez que haya encontrado el paquete que desea instalar, puede instalarlo con el comando sudo apt-get install package.

Debian - Actualización de paquetes

Si desea actualizar un paquete individual, ejecute el comando para instalar ese paquete: sudo apt-get install package.

Si una versión anterior del paquete ya está instalada, se actualizará. De lo contrario, se produciría una nueva instalación. Si desea actualizar todos los paquetes posibles, ejecute el comando sudo apt-get upgrade.

Los usuarios que inicien sesión con una interfaz gráfica pueden tener un mensaje que aparece en el área de notificación desde el gestor de actualizaciones indicando que las actualizaciones están disponibles.

Debian - Eliminación de paquetes

Tenga en cuenta que la eliminación de un paquete de software puede resultar en la eliminación de otros paquetes. Debido a las dependencias entre los paquetes, si se elimina un paquete, también se eliminarán todos los paquetes que se necesiten o que dependan de ese paquete.

Si desea eliminar todos los archivos de un paquete de software, excepto los archivos de configuración, puede ejecutar el comando sudo apt-get remove package.

Si desea eliminar todos los archivos de un paquete de software, incluidos los archivos de configuración, puede ejecutar el comando sudo apt-get --purge remove package.

Debian - Consultando Paquetes

Hay varios tipos diferentes de consultas que los administradores necesitan usar. Para obtener una lista de todos los paquetes que están actualmente instalados en el sistema, ejecute el comando dpkg -l.

Para listar los archivos que componen un paquete en particular, puede ejecutar el comando dpkg -L package.

Para consultar un paquete de información, o su estado, utilice el comando dpkg -s package.

Para determinar si un archivo en particular se ha colocado en el sistema de archivos como resultado de la instalación de un paquete, utilice el comando dpkg -S /path/to/file. Si el archivo era parte de un paquete, podría proporcionarse el nombre del paquete. Por ejemplo:

sysadmin@localhost:~$ dpkg -S /usr/bin/who

coreutils: /usr/bin/who

El ejemplo anterior muestra el archivo /usr/bin/ que forma parte del paquete coreutils.